Tokenim 认证的详细指南:全面了解如何安全、高效

- By imtoken下载钱包

- 2025-08-07 17:37:10

什么是 Tokenim?

在当今快速发展的数字世界中,用户身份的安全性变得格外重要。Tokenim 是一个旨在提升数字身份安全的解决方案。它使用各种技术和策略,确保用户在进行在线交易和访问敏感信息时,其身份得到有效验证。

Tokenim 认证的基本概念

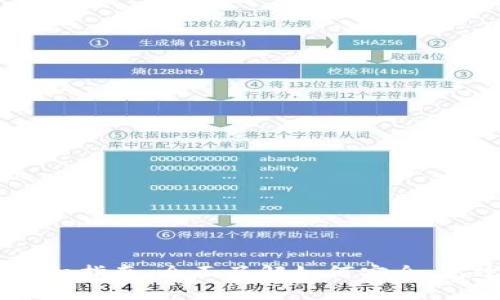

Tokenim 认证的核心在于使用代币(token)来代表用户的身份信息。这些代币可以是在进行身份验证时生成的随机字符串或安全码。在整个认证流程中,用户的个人信息不会直接被提供给服务方,从而减少隐私泄露的风险。

Tokenim 认证的流程

要进行 Tokenim 认证,一般会经历以下几个步骤:

- 用户请求认证:用户通过应用程序或网站发起请求,系统会触发身份验证流程。

- 生成代币:系统生成一个唯一的认证代币,并将其发送到用户的设备上。这个代币可以是一次性的,也可以是长效的,具体取决于应用场景。

- 用户输入凭证:用户需要提供某些凭证,如用户名、密码,或者生物识别信息。

- 验证代币:系统收到用户的凭证后,会校验代币的有效性,以确保用户的身份是合法的。

- 完成认证:验证通过后,用户便可以安全地访问系统或服务。

Tokenim 认证的优势

采用 Tokenim 认证方案有许多优势,主要包括:

- 增强安全性:代币作为用户身份的代表,降低了敏感信息被盗取的可能性。

- 保护用户隐私:通过代币化技术,用户的真实身份信息不需要频繁暴露,增强了隐私保护。

- 方便快捷:用户只需记住少数的凭证,系统可以迅速验证身份,减少了用户的操作负担。

应用场景

Tokenim 认证可以广泛应用于多种场景,包括但不限于:

- 金融服务:在网上银行和金融交易中,Tokenim 认证可以保护用户的账户信息,防止钓鱼攻击。

- 电商网站:购物过程中,使用 Tokenim 认证可以确保交易的安全性,增加用户对平台的信任。

- 社交媒体:用户在访问社交平台时,Tokenim 认证能够有效防止账户被盗,保护用户的个人隐私。

如何实现 Tokenim 认证

为了在您的系统中实现 Tokenim 认证解决方案,您可以遵循以下步骤:

- 选择合适的技术框架:根据您的业务需求,选择支持代币化认证的技术框架或库。

- 制定安全策略:定义认证流程中的安全标准,包括代币的生成、存储和验证等环节。

- 开发与集成:进行系统设计与开发,确保 Tokenim 认证能够与现有的用户管理系统无缝集成。

- 测试与:在上线前进行充分的测试,确保认证流程的安全性与用户体验达到最佳状态。

面临的挑战及解决方案

虽然 Tokenim 认证有众多优势,但在实施过程中可能会面临一些挑战,比如:

- 技术复杂性:实施代币化方案可能会需要较高的技术门槛,尤其是对于中小型企业而言。

- 用户教育:用户可能对 Tokenim 认证不熟悉,需要提供相应的教育和引导。

- 安全隐患:尽管 Tokenim 提升了安全性,但仍需应对可能的网络攻击。

针对这些挑战,企业可以通过选择合适的技术合作伙伴、进行用户培训以及定期安全审计来进行有效应对。

总结

总的来说,Tokenim 认证是一种高效且安全的身份验证方案,能够在保护用户隐私的同时增强数字身份的安全性。随着越来越多的企业意识到数据安全的重要性,采用 Tokenim 认证解决方案将成为一种趋势。通过灵活的实现策略和用户教育,Tokenim 认证能够更好地满足用户和企业的需求。

后续发展趋势

未来,Tokenim 认证可能会与多种技术相结合,比如区块链技术和生物识别技术,以进一步提升身份验证的安全性和可靠性。此外,随着用户对在线安全的重视程度不断提高,Tokenim 认证方案也必将得到更广泛的应用与认可。

若您有兴趣了解更多关于 Tokenim 认证的信息,或希望在您的业务中实施此方案,请及时与专业的安全团队或技术咨询公司联系。他们将为您提供针对性的建议和支持。